Los datos de los clientes se encuentran ahora en el centro del engagement moderno. Impulsan la captación, la incorporación, la personalización basada en IA, la retención y la mensajería en tiempo real. Estos mismos datos también conllevan responsabilidad. A medida que su uso se extiende a través de equipos y canales, también aumenta la responsabilidad sobre cómo se recopilan, acceden y utilizan.

Según un informe reciente, el costo promedio global de una filtración de datos asciende a 4,4 millones de dólares . Para los equipos de marketing, esta no es una estadística de seguridad abstracta. Las decisiones sobre la ingesta, el almacenamiento, el acceso y la activación de datos forman parte de las operaciones diarias de marketing.

Las plataformas de engagement con el cliente son fundamentales en este cambio. En ellas se recopilan los datos de los clientes desde dispositivos y sistemas de backend, se combinan con el contexto histórico y se activan a lo largo de los recorridos, las campañas y los canales. Por lo tanto, la seguridad de los datos debe evaluarse a lo largo de todo su ciclo de vida, no en un solo punto.

Las secciones que siguen examinan cómo se protegen los datos de los clientes dentro de CleverTap desde esta perspectiva del ciclo de vida:

Los datos de los clientes ingresan a una plataforma de engagement con el cliente a través de múltiples vías, cada una con un perfil de riesgo diferente. Algunos datos se generan en tiempo real a partir de las interacciones de los clientes en aplicaciones o sitios web. Otros datos se envían desde sistemas de backend o se cargan masivamente desde los servidores de la empresa.

Las vías de ingesta habituales incluyen los kits de desarrollo de software (SDK) de CleverTap integrados en aplicaciones móviles y sitios web, las interfaces de programación de aplicaciones (API) utilizadas por sistemas de backend como CRM o plataformas de facturación, y la importación de archivos para conjuntos de datos históricos o de gran tamaño procedentes de los servidores de la empresa.

Independientemente del origen, el objetivo en esta fase es el mismo: garantizar que los datos lleguen intactos, protegidos contra la interceptación y aceptados únicamente por sistemas autorizados.

Para la recopilación en tiempo real mediante SDK, el principal riesgo reside en la transmisión a través de redes públicas. Los datos se generan en dispositivos que están fuera del control tanto del cliente como de la plataforma CleverTap y se envían continuamente a través de internet. Además de la protección a nivel de transporte mediante HTTPS con Seguridad de la Capa de Transporte versión 1.2 (TLS 1.2) , los datos confidenciales del SDK en tránsito se cifran mediante el Estándar de Cifrado Avanzado (AES 256) , que es el estándar de la industria para el cifrado en la actualidad. Esto garantiza que los datos interceptados permanezcan ilegibles hasta que lleguen a la plataforma.

El cifrado es el proceso de proteger los datos convirtiéndolos de un formato legible a uno ilegible mediante un algoritmo definido y una clave. Su propósito es garantizar que, incluso si se accede a los datos, se copian o se interceptan, no se puedan comprender ni utilizar sin la clave adecuada.

Los sistemas de backend envían datos a la plataforma mediante API, que suelen contener atributos como el estado de la compra, el estado de la suscripción o el nivel de fidelización. Aunque estos sistemas operan en entornos controlados, los datos viajan a través de redes. Las cargas útiles de las API en tránsito se cifran mediante HPKE (cifrado híbrido de clave pública), además de la seguridad a nivel de transporte, lo que protege la información confidencial durante su transmisión desde los sistemas del cliente a la plataforma.

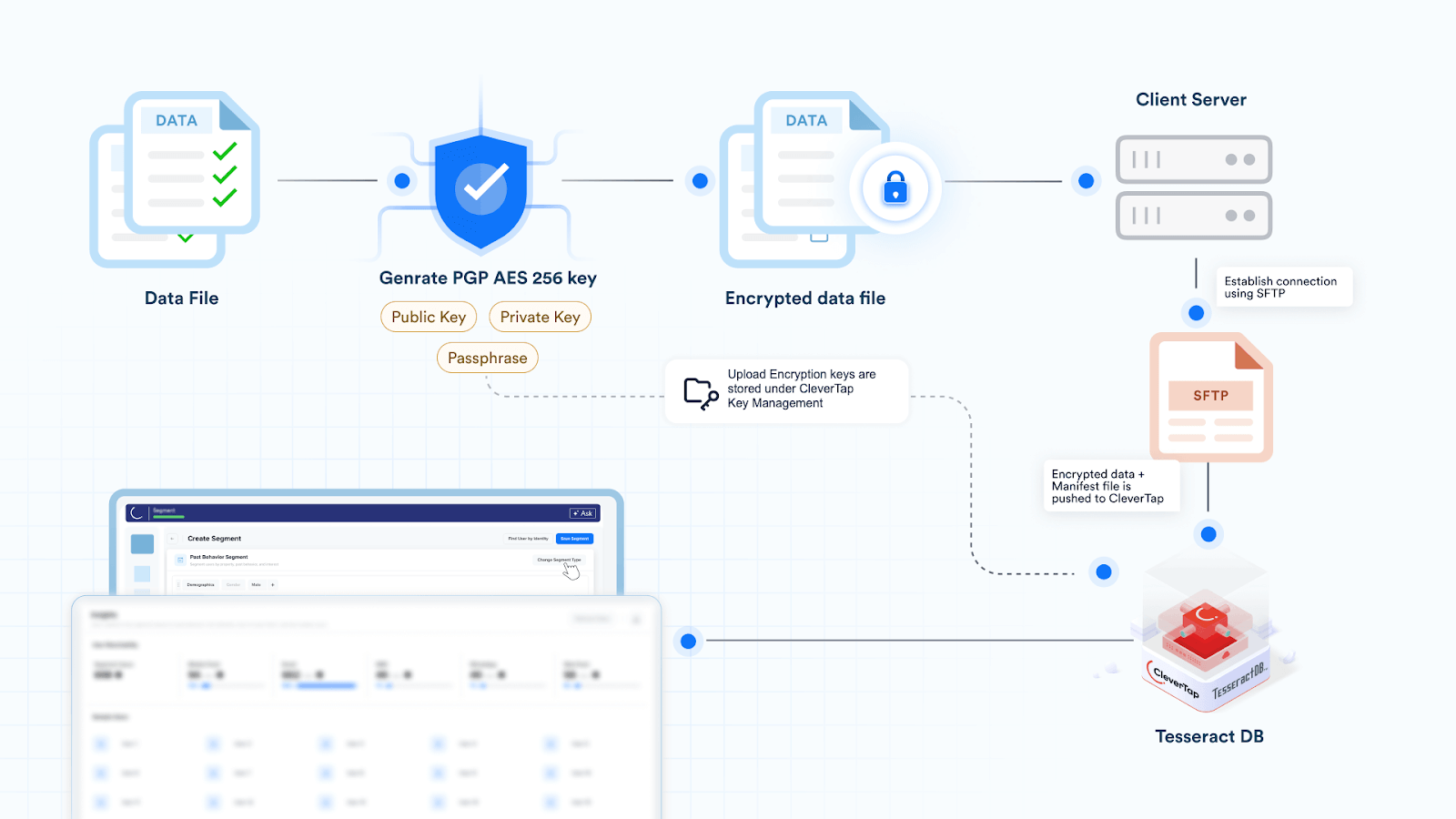

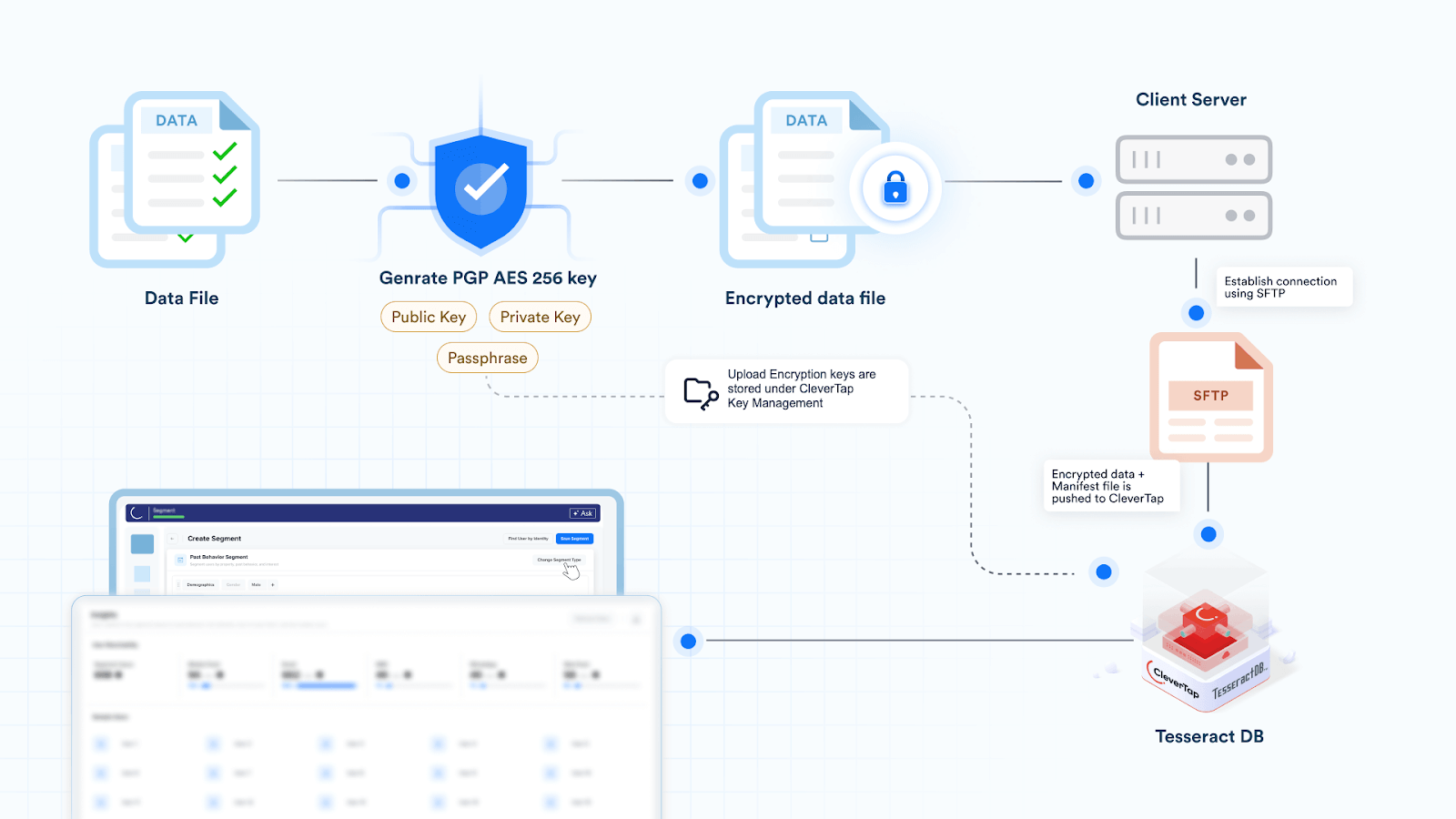

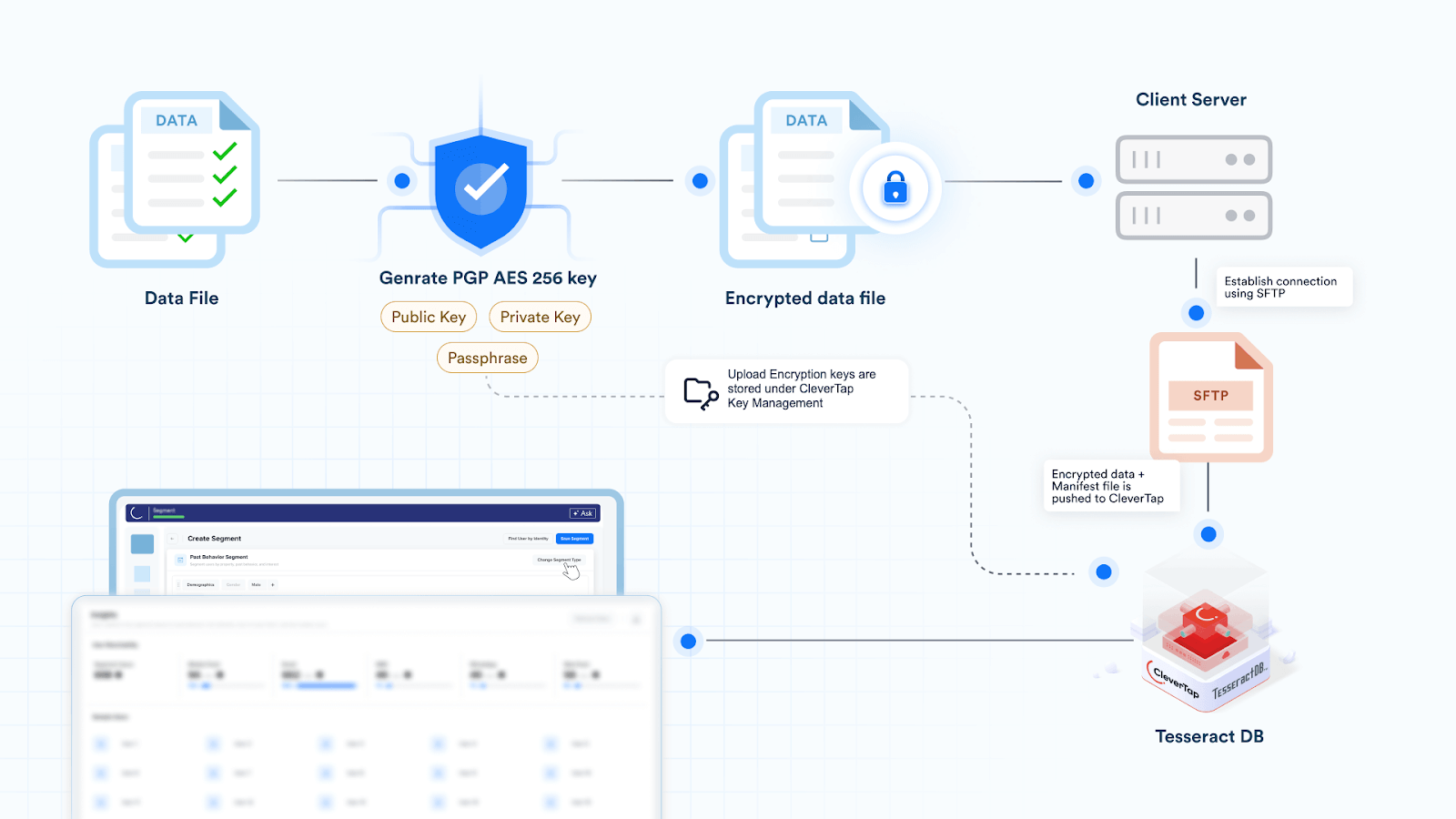

La ingesta masiva mediante la carga de archivos concentra aún más el riesgo, ya que un solo archivo puede contener grandes volúmenes de datos confidenciales. Para proteger estos datos durante la transferencia, los archivos se cifran antes de la carga mediante el cifrado Pretty Good Privacy (PGP) . Esto mantiene el contenido de los archivos protegido desde el momento en que salen del entorno del cliente hasta que la plataforma CleverTap los ingiere y descifra de forma segura.

En conjunto, estos controles garantizan que los datos de los clientes entren en la plataforma de forma segura, ya sea que lleguen en tiempo real desde los dispositivos, desde los sistemas de back-end o mediante importaciones masivas.

Una vez que los datos del cliente han entrado en la plataforma, la atención se centra en limitar la exposición mientras los datos se almacenan y utilizan.

Esta etapa incluye perfiles de clientes, historiales de eventos y segmentos. Estos activos se consultan con frecuencia y se actualizan continuamente, lo que los convierte en un área clave de riesgo a largo plazo si no se protegen adecuadamente.

Los datos almacenados se protegen inicialmente a nivel de infraestructura. Los datos en reposo se cifran con AES 256. Esto reduce el impacto del acceso no autorizado a los sistemas de almacenamiento subyacentes.

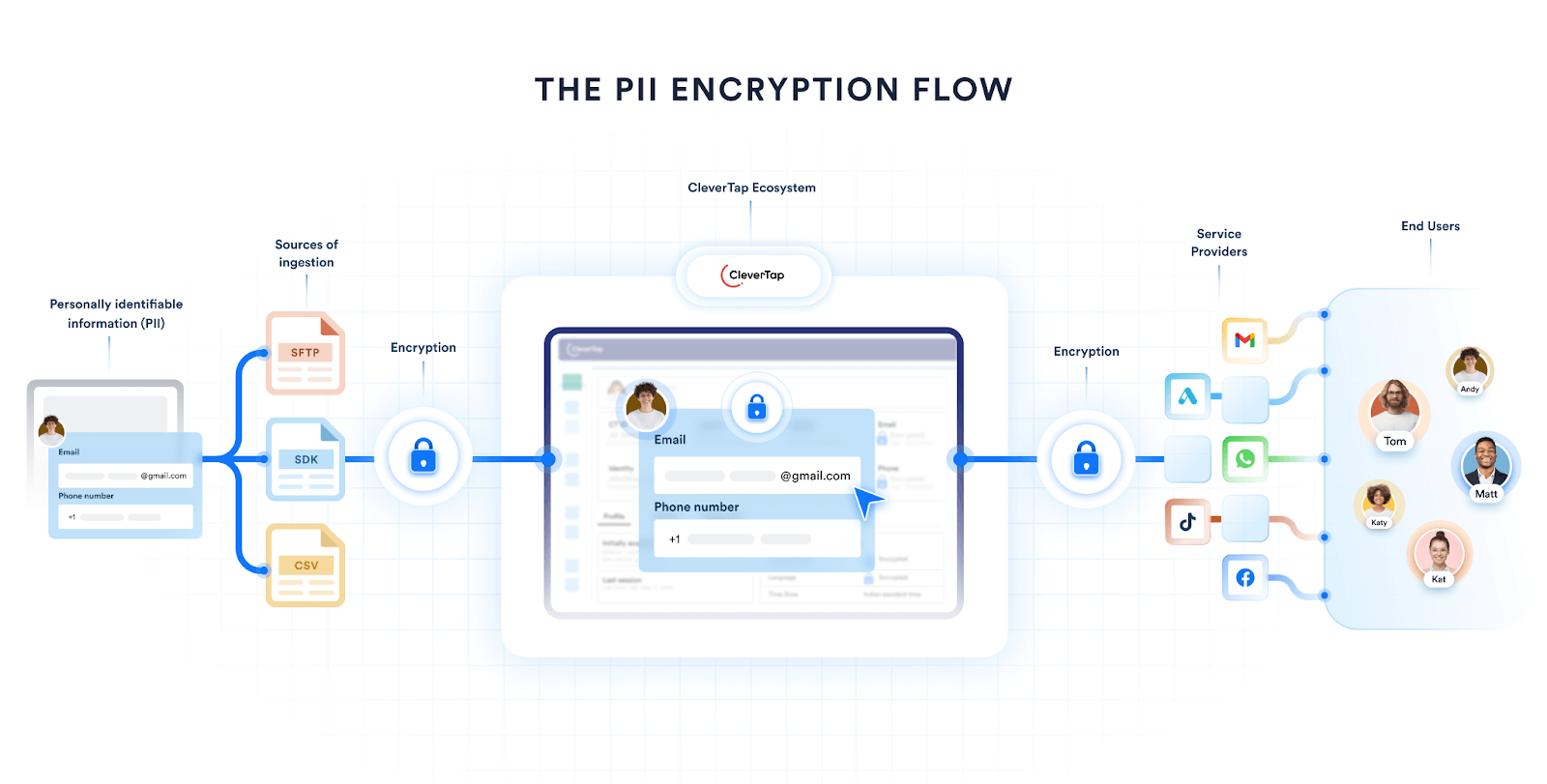

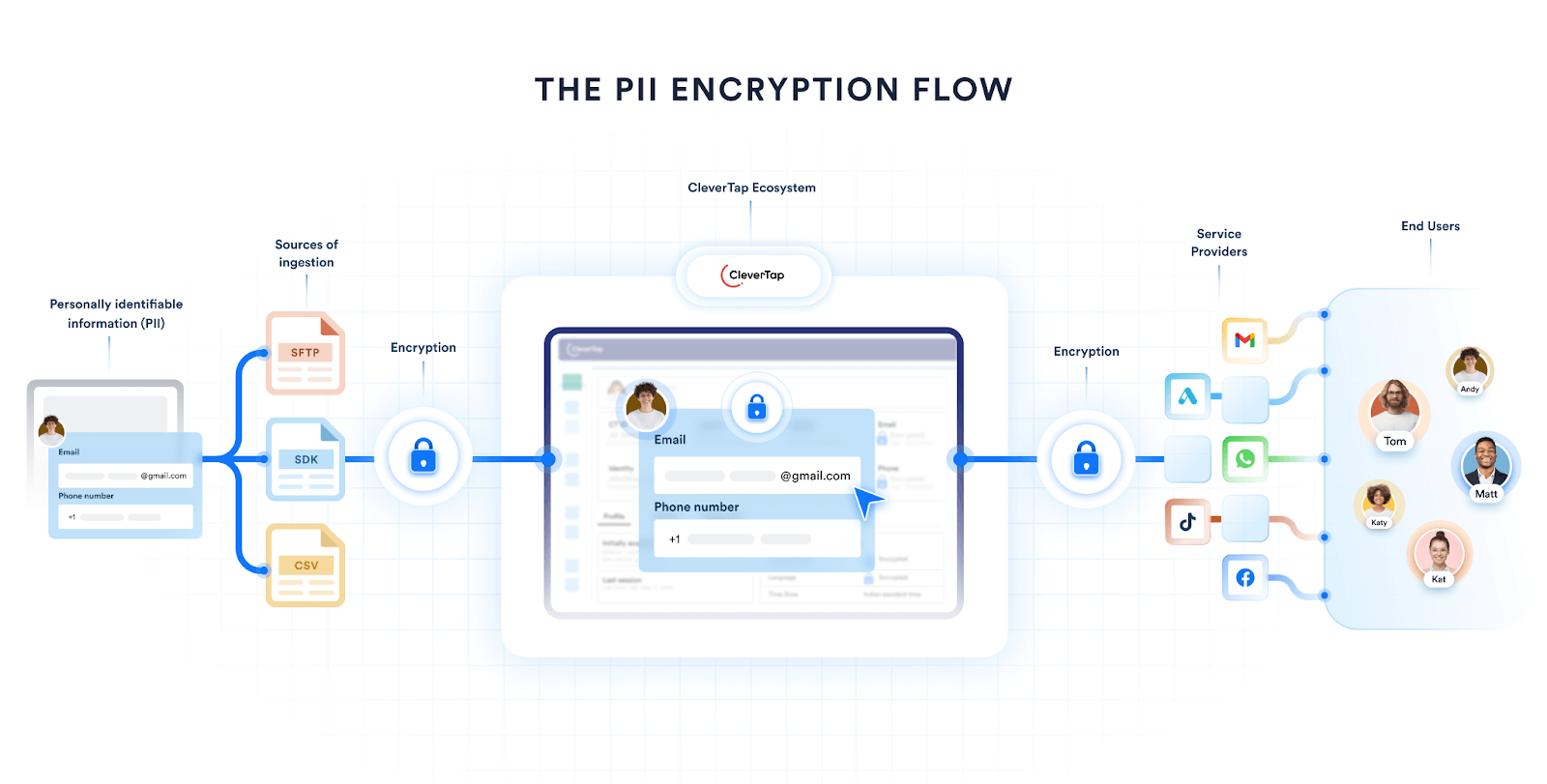

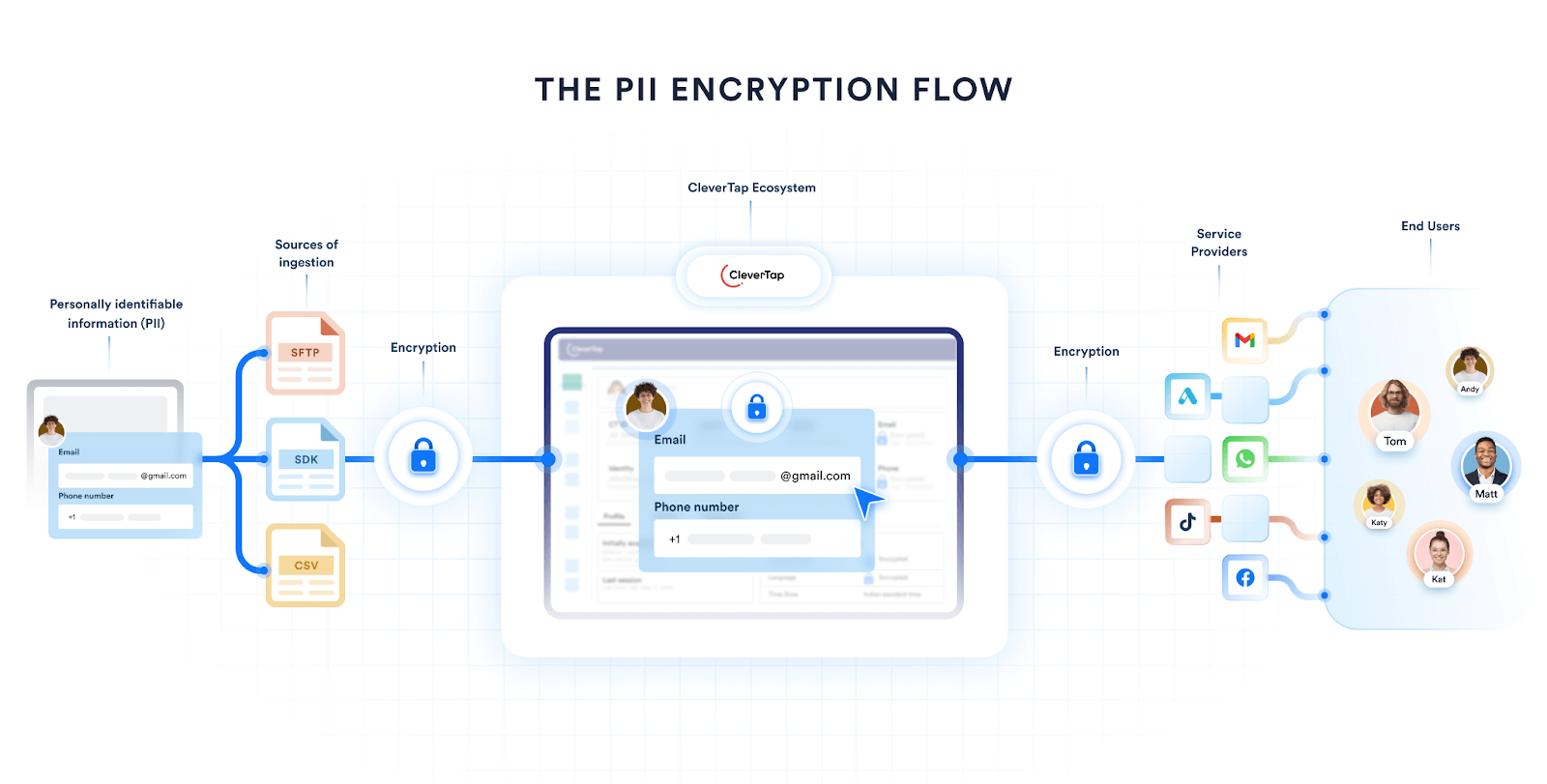

La protección se intensifica para la información de identificación personal (IIP) . El cifrado en reposo a nivel de campo cifra la IIP de forma independiente, en lugar de depender únicamente del cifrado de la infraestructura. Estos valores permanecen cifrados mientras se almacenan y se descifran solo cuando los componentes autorizados de la plataforma los necesitan.

Los controles de visibilidad reducen aún más el riesgo durante el uso diario. No todos los usuarios necesitan ver los identificadores sin procesar para realizar su trabajo. El enmascaramiento de la información de identificación personal (PII) oculta los campos sensibles a los usuarios que no requieren acceso directo, lo que permite la segmentación y el análisis sin exponer datos personales.

En esta etapa, CleverTap gestiona las claves de cifrado. Los modelos de claves gestionadas por el cliente y los controles de gobernanza más estrictos se aplican cuando existen requisitos más rigurosos y se abordan posteriormente como protecciones avanzadas.

Una vez almacenados los datos, el siguiente riesgo reside en cómo se accede a ellos durante el uso diario. Esta fase se centra en controlar quién puede acceder a la plataforma CleverTap, qué permisos tienen y cómo se registran sus acciones.

Las plataformas de engagement con el cliente suelen dar soporte a numerosos usuarios con diferentes responsabilidades. Los profesionales del marketing crean segmentos y campañas. Los analistas revisan datos agregados y tendencias de rendimiento. Los administradores gestionan la configuración. En algunos casos, también se concede acceso a agencias o socios. No todos estos usuarios necesitan el mismo nivel de visibilidad o control.

La protección de acceso comienza con la identidad. El inicio de sesión único (SSO) vincula el acceso a la plataforma con el proveedor de identidad existente del cliente, lo que garantiza que la autenticación se ajuste a las políticas corporativas. La autenticación multifactor (MFA) añade un paso de verificación adicional, lo que reduce el riesgo de que las credenciales comprometidas se utilicen indebidamente.

La autorización determina qué pueden ver y hacer los usuarios tras iniciar sesión. El control de acceso basado en roles (RBAC) avanzado permite definir el acceso por rol, limitando los datos, las funciones y las acciones disponibles para cada usuario.

Los controles de sesión y las restricciones de red ofrecen medidas de seguridad adicionales. Los tiempos de espera de sesión reducen el riesgo de acceso no autorizado, especialmente en entornos compartidos o remotos. Las listas blancas de dominios y de direcciones IP restringen el origen del acceso, garantizando que solo los entornos y usuarios autorizados puedan acceder a la plataforma.

La visibilidad del acceso completa esta capa. Los registros de auditoría documentan la actividad del usuario dentro de la plataforma, proporcionando un rastro claro de quién accedió a los datos, qué acciones se realizaron y cuándo ocurrieron. Esto es fundamental para revisiones internas, investigaciones y evaluaciones de cumplimiento.

Las plataformas de engagement con el cliente activan datos más allá de sus propios límites. Una vez que los datos salen de la plataforma, los controles de seguridad de datos deben tener en cuenta las redes de terceros, las regulaciones regionales y los requisitos de gobernanza del cliente.

La activación de comunicaciones salientes suele incluir el envío a través de una plataforma de comunicaciones como servicio (CPaaS). CPaaS se refiere a la infraestructura que permite a las marcas enviar comunicaciones como SMS y correos electrónicos a través de proveedores de entrega externos. Dado que estos flujos de trabajo dependen de redes de terceros, el cifrado es esencial para evitar la exposición fuera de la plataforma.

Los datos de comunicación con los clientes que fluyen a través de la capa CPaaS de CleverTap se cifran mediante AES 256. Esto protege los identificadores de los clientes y el contenido de los mensajes a medida que se transmiten a través de los proveedores de entrega.

Algunos datos también existen temporalmente fuera de la plataforma. Los SDK de CleverTap pueden almacenar datos limitados en los dispositivos de los usuarios para respaldar los flujos de trabajo de interacción. El cifrado de los datos del SDK en reposo en el dispositivo reduce la exposición si el dispositivo de un usuario se ve comprometido o se accede a él sin autorización.

Para clientes con requisitos de gobernanza más estrictos, se aplican controles adicionales en esta etapa.

La opción "Traiga su propia clave" (BYOK) cambia la forma en que se gobiernan las claves de cifrado. Por defecto, CleverTap administra las claves de cifrado. Con BYOK, el cliente conserva el control sobre las claves de cifrado, incluyendo cómo se almacenan, rotan y revocan. Esto respalda las políticas de seguridad internas y los requisitos de auditoría donde la propiedad de la clave es obligatoria.

En algunas regiones, el cifrado por sí solo no es suficiente. Ciertas regulaciones restringen cómo se pueden almacenar o transferir los datos de PII a través de fronteras internacionales. En estos entornos, los datos de PII no están permitidos fuera de los países en absoluto.

Aquí es donde entra en juego la tokenización . La tokenización reemplaza los datos personales o regulados con tokens no sensibles antes de que los datos se envíen o almacenen en CleverTap. Los datos originales permanecen en el país del cliente y cumplen con las regulaciones locales de residencia de datos.

Los controles de seguridad son importantes, pero también deben ser demostrables. Para la mayoría de las empresas, la seguridad de los datos se valida mediante revisiones internas, evaluaciones de riesgos de proveedores y auditorías externas. Aquí es donde la documentación, la coherencia y la verificación independiente cobran importancia.

CleverTap mantiene certificaciones y cumple con normativas como ISO 27001 , AICPA SOC 2 , el Reglamento General de Protección de Datos (RGPD), la Ley de Privacidad del Consumidor de California (CCPA) y la Ley de Portabilidad y Responsabilidad del Seguro Médico (HIPAA). Estos marcos validan el diseño, la implementación y la gestión de los controles de seguridad en toda la plataforma.

Combinadas con protecciones basadas en el ciclo de vida que abarcan la ingesta, el almacenamiento, el acceso y la activación, estas certificaciones proporcionan una postura de seguridad más clara y sólida. Permiten a los equipos demostrar no solo que los datos están protegidos, sino también cómo esa protección resiste un análisis exhaustivo.

La fidelización del cliente se basa en la confianza. Los clientes comparten sus datos con la expectativa de que se gestionarán de forma responsable, se utilizarán adecuadamente y se protegerán de manera consistente. Cuando se rompe esa confianza, el impacto va más allá del cumplimiento normativo o los costes financieros. Afecta a la credibilidad de la marca y a las relaciones a largo plazo.

En definitiva, una sólida seguridad de datos permite una interacción responsable con el cliente. Permite a los equipos personalizar experiencias, automatizar procesos y escalar la comunicación sin comprometer la integridad de los datos del cliente. Cuando la seguridad se integra en el flujo de datos a través de la plataforma, la confianza deja de ser una promesa y se convierte en una característica intrínseca del sistema, sustentada por controles consistentes, una gobernanza clara y un diseño meticuloso.

Los datos de los clientes se encuentran ahora en el centro del engagement moderno. Impulsan la captación, la incorporación, la personalización basada en IA, la retención y la mensajería en tiempo real. Estos mismos datos también conllevan responsabilidad. A medida que su uso se extiende a través de equipos y canales, también aumenta la responsabilidad sobre cómo se recopilan, acceden y utilizan.

Según un informe reciente, el costo promedio global de una filtración de datos asciende a 4,4 millones de dólares . Para los equipos de marketing, esta no es una estadística de seguridad abstracta. Las decisiones sobre la ingesta, el almacenamiento, el acceso y la activación de datos forman parte de las operaciones diarias de marketing.

Las plataformas de engagement con el cliente son fundamentales en este cambio. En ellas se recopilan los datos de los clientes desde dispositivos y sistemas de backend, se combinan con el contexto histórico y se activan a lo largo de los recorridos, las campañas y los canales. Por lo tanto, la seguridad de los datos debe evaluarse a lo largo de todo su ciclo de vida, no en un solo punto.

Las secciones que siguen examinan cómo se protegen los datos de los clientes dentro de CleverTap desde esta perspectiva del ciclo de vida:

Los datos de los clientes ingresan a una plataforma de engagement con el cliente a través de múltiples vías, cada una con un perfil de riesgo diferente. Algunos datos se generan en tiempo real a partir de las interacciones de los clientes en aplicaciones o sitios web. Otros datos se envían desde sistemas de backend o se cargan masivamente desde los servidores de la empresa.

Las vías de ingesta habituales incluyen los kits de desarrollo de software (SDK) de CleverTap integrados en aplicaciones móviles y sitios web, las interfaces de programación de aplicaciones (API) utilizadas por sistemas de backend como CRM o plataformas de facturación, y la importación de archivos para conjuntos de datos históricos o de gran tamaño procedentes de los servidores de la empresa.

Independientemente del origen, el objetivo en esta fase es el mismo: garantizar que los datos lleguen intactos, protegidos contra la interceptación y aceptados únicamente por sistemas autorizados.

Para la recopilación en tiempo real mediante SDK, el principal riesgo reside en la transmisión a través de redes públicas. Los datos se generan en dispositivos que están fuera del control tanto del cliente como de la plataforma CleverTap y se envían continuamente a través de internet. Además de la protección a nivel de transporte mediante HTTPS con Seguridad de la Capa de Transporte versión 1.2 (TLS 1.2) , los datos confidenciales del SDK en tránsito se cifran mediante el Estándar de Cifrado Avanzado (AES 256) , que es el estándar de la industria para el cifrado en la actualidad. Esto garantiza que los datos interceptados permanezcan ilegibles hasta que lleguen a la plataforma.

El cifrado es el proceso de proteger los datos convirtiéndolos de un formato legible a uno ilegible mediante un algoritmo definido y una clave. Su propósito es garantizar que, incluso si se accede a los datos, se copian o se interceptan, no se puedan comprender ni utilizar sin la clave adecuada.

Los sistemas de backend envían datos a la plataforma mediante API, que suelen contener atributos como el estado de la compra, el estado de la suscripción o el nivel de fidelización. Aunque estos sistemas operan en entornos controlados, los datos viajan a través de redes. Las cargas útiles de las API en tránsito se cifran mediante HPKE (cifrado híbrido de clave pública), además de la seguridad a nivel de transporte, lo que protege la información confidencial durante su transmisión desde los sistemas del cliente a la plataforma.

La ingesta masiva mediante la carga de archivos concentra aún más el riesgo, ya que un solo archivo puede contener grandes volúmenes de datos confidenciales. Para proteger estos datos durante la transferencia, los archivos se cifran antes de la carga mediante el cifrado Pretty Good Privacy (PGP) . Esto mantiene el contenido de los archivos protegido desde el momento en que salen del entorno del cliente hasta que la plataforma CleverTap los ingiere y descifra de forma segura.

En conjunto, estos controles garantizan que los datos de los clientes entren en la plataforma de forma segura, ya sea que lleguen en tiempo real desde los dispositivos, desde los sistemas de back-end o mediante importaciones masivas.

Una vez que los datos del cliente han entrado en la plataforma, la atención se centra en limitar la exposición mientras los datos se almacenan y utilizan.

Esta etapa incluye perfiles de clientes, historiales de eventos y segmentos. Estos activos se consultan con frecuencia y se actualizan continuamente, lo que los convierte en un área clave de riesgo a largo plazo si no se protegen adecuadamente.

Los datos almacenados se protegen inicialmente a nivel de infraestructura. Los datos en reposo se cifran con AES 256. Esto reduce el impacto del acceso no autorizado a los sistemas de almacenamiento subyacentes.

La protección se intensifica para la información de identificación personal (IIP) . El cifrado en reposo a nivel de campo cifra la IIP de forma independiente, en lugar de depender únicamente del cifrado de la infraestructura. Estos valores permanecen cifrados mientras se almacenan y se descifran solo cuando los componentes autorizados de la plataforma los necesitan.

Los controles de visibilidad reducen aún más el riesgo durante el uso diario. No todos los usuarios necesitan ver los identificadores sin procesar para realizar su trabajo. El enmascaramiento de la información de identificación personal (PII) oculta los campos sensibles a los usuarios que no requieren acceso directo, lo que permite la segmentación y el análisis sin exponer datos personales.

En esta etapa, CleverTap gestiona las claves de cifrado. Los modelos de claves gestionadas por el cliente y los controles de gobernanza más estrictos se aplican cuando existen requisitos más rigurosos y se abordan posteriormente como protecciones avanzadas.

Una vez almacenados los datos, el siguiente riesgo reside en cómo se accede a ellos durante el uso diario. Esta fase se centra en controlar quién puede acceder a la plataforma CleverTap, qué permisos tienen y cómo se registran sus acciones.

Las plataformas de engagement con el cliente suelen dar soporte a numerosos usuarios con diferentes responsabilidades. Los profesionales del marketing crean segmentos y campañas. Los analistas revisan datos agregados y tendencias de rendimiento. Los administradores gestionan la configuración. En algunos casos, también se concede acceso a agencias o socios. No todos estos usuarios necesitan el mismo nivel de visibilidad o control.

La protección de acceso comienza con la identidad. El inicio de sesión único (SSO) vincula el acceso a la plataforma con el proveedor de identidad existente del cliente, lo que garantiza que la autenticación se ajuste a las políticas corporativas. La autenticación multifactor (MFA) añade un paso de verificación adicional, lo que reduce el riesgo de que las credenciales comprometidas se utilicen indebidamente.

La autorización determina qué pueden ver y hacer los usuarios tras iniciar sesión. El control de acceso basado en roles (RBAC) avanzado permite definir el acceso por rol, limitando los datos, las funciones y las acciones disponibles para cada usuario.

Los controles de sesión y las restricciones de red ofrecen medidas de seguridad adicionales. Los tiempos de espera de sesión reducen el riesgo de acceso no autorizado, especialmente en entornos compartidos o remotos. Las listas blancas de dominios y de direcciones IP restringen el origen del acceso, garantizando que solo los entornos y usuarios autorizados puedan acceder a la plataforma.

La visibilidad del acceso completa esta capa. Los registros de auditoría documentan la actividad del usuario dentro de la plataforma, proporcionando un rastro claro de quién accedió a los datos, qué acciones se realizaron y cuándo ocurrieron. Esto es fundamental para revisiones internas, investigaciones y evaluaciones de cumplimiento.

Las plataformas de engagement con el cliente activan datos más allá de sus propios límites. Una vez que los datos salen de la plataforma, los controles de seguridad de datos deben tener en cuenta las redes de terceros, las regulaciones regionales y los requisitos de gobernanza del cliente.

La activación de comunicaciones salientes suele incluir el envío a través de una plataforma de comunicaciones como servicio (CPaaS). CPaaS se refiere a la infraestructura que permite a las marcas enviar comunicaciones como SMS y correos electrónicos a través de proveedores de entrega externos. Dado que estos flujos de trabajo dependen de redes de terceros, el cifrado es esencial para evitar la exposición fuera de la plataforma.

Los datos de comunicación con los clientes que fluyen a través de la capa CPaaS de CleverTap se cifran mediante AES 256. Esto protege los identificadores de los clientes y el contenido de los mensajes a medida que se transmiten a través de los proveedores de entrega.

Algunos datos también existen temporalmente fuera de la plataforma. Los SDK de CleverTap pueden almacenar datos limitados en los dispositivos de los usuarios para respaldar los flujos de trabajo de interacción. El cifrado de los datos del SDK en reposo en el dispositivo reduce la exposición si el dispositivo de un usuario se ve comprometido o se accede a él sin autorización.

Para clientes con requisitos de gobernanza más estrictos, se aplican controles adicionales en esta etapa.

La opción "Traiga su propia clave" (BYOK) cambia la forma en que se gobiernan las claves de cifrado. Por defecto, CleverTap administra las claves de cifrado. Con BYOK, el cliente conserva el control sobre las claves de cifrado, incluyendo cómo se almacenan, rotan y revocan. Esto respalda las políticas de seguridad internas y los requisitos de auditoría donde la propiedad de la clave es obligatoria.

En algunas regiones, el cifrado por sí solo no es suficiente. Ciertas regulaciones restringen cómo se pueden almacenar o transferir los datos de PII a través de fronteras internacionales. En estos entornos, los datos de PII no están permitidos fuera de los países en absoluto.

Aquí es donde entra en juego la tokenización . La tokenización reemplaza los datos personales o regulados con tokens no sensibles antes de que los datos se envíen o almacenen en CleverTap. Los datos originales permanecen en el país del cliente y cumplen con las regulaciones locales de residencia de datos.

Los controles de seguridad son importantes, pero también deben ser demostrables. Para la mayoría de las empresas, la seguridad de los datos se valida mediante revisiones internas, evaluaciones de riesgos de proveedores y auditorías externas. Aquí es donde la documentación, la coherencia y la verificación independiente cobran importancia.

CleverTap mantiene certificaciones y cumple con normativas como ISO 27001 , AICPA SOC 2 , el Reglamento General de Protección de Datos (RGPD), la Ley de Privacidad del Consumidor de California (CCPA) y la Ley de Portabilidad y Responsabilidad del Seguro Médico (HIPAA). Estos marcos validan el diseño, la implementación y la gestión de los controles de seguridad en toda la plataforma.

Combinadas con protecciones basadas en el ciclo de vida que abarcan la ingesta, el almacenamiento, el acceso y la activación, estas certificaciones proporcionan una postura de seguridad más clara y sólida. Permiten a los equipos demostrar no solo que los datos están protegidos, sino también cómo esa protección resiste un análisis exhaustivo.

La fidelización del cliente se basa en la confianza. Los clientes comparten sus datos con la expectativa de que se gestionarán de forma responsable, se utilizarán adecuadamente y se protegerán de manera consistente. Cuando se rompe esa confianza, el impacto va más allá del cumplimiento normativo o los costes financieros. Afecta a la credibilidad de la marca y a las relaciones a largo plazo.

En definitiva, una sólida seguridad de datos permite una interacción responsable con el cliente. Permite a los equipos personalizar experiencias, automatizar procesos y escalar la comunicación sin comprometer la integridad de los datos del cliente. Cuando la seguridad se integra en el flujo de datos a través de la plataforma, la confianza deja de ser una promesa y se convierte en una característica intrínseca del sistema, sustentada por controles consistentes, una gobernanza clara y un diseño meticuloso.

Los datos de los clientes se encuentran ahora en el centro del engagement moderno. Impulsan la captación, la incorporación, la personalización basada en IA, la retención y la mensajería en tiempo real. Estos mismos datos también conllevan responsabilidad. A medida que su uso se extiende a través de equipos y canales, también aumenta la responsabilidad sobre cómo se recopilan, acceden y utilizan.

Según un informe reciente, el costo promedio global de una filtración de datos asciende a 4,4 millones de dólares . Para los equipos de marketing, esta no es una estadística de seguridad abstracta. Las decisiones sobre la ingesta, el almacenamiento, el acceso y la activación de datos forman parte de las operaciones diarias de marketing.

Las plataformas de engagement con el cliente son fundamentales en este cambio. En ellas se recopilan los datos de los clientes desde dispositivos y sistemas de backend, se combinan con el contexto histórico y se activan a lo largo de los recorridos, las campañas y los canales. Por lo tanto, la seguridad de los datos debe evaluarse a lo largo de todo su ciclo de vida, no en un solo punto.

Las secciones que siguen examinan cómo se protegen los datos de los clientes dentro de CleverTap desde esta perspectiva del ciclo de vida:

Los datos de los clientes ingresan a una plataforma de engagement con el cliente a través de múltiples vías, cada una con un perfil de riesgo diferente. Algunos datos se generan en tiempo real a partir de las interacciones de los clientes en aplicaciones o sitios web. Otros datos se envían desde sistemas de backend o se cargan masivamente desde los servidores de la empresa.

Las vías de ingesta habituales incluyen los kits de desarrollo de software (SDK) de CleverTap integrados en aplicaciones móviles y sitios web, las interfaces de programación de aplicaciones (API) utilizadas por sistemas de backend como CRM o plataformas de facturación, y la importación de archivos para conjuntos de datos históricos o de gran tamaño procedentes de los servidores de la empresa.

Independientemente del origen, el objetivo en esta fase es el mismo: garantizar que los datos lleguen intactos, protegidos contra la interceptación y aceptados únicamente por sistemas autorizados.

Para la recopilación en tiempo real mediante SDK, el principal riesgo reside en la transmisión a través de redes públicas. Los datos se generan en dispositivos que están fuera del control tanto del cliente como de la plataforma CleverTap y se envían continuamente a través de internet. Además de la protección a nivel de transporte mediante HTTPS con Seguridad de la Capa de Transporte versión 1.2 (TLS 1.2) , los datos confidenciales del SDK en tránsito se cifran mediante el Estándar de Cifrado Avanzado (AES 256) , que es el estándar de la industria para el cifrado en la actualidad. Esto garantiza que los datos interceptados permanezcan ilegibles hasta que lleguen a la plataforma.

El cifrado es el proceso de proteger los datos convirtiéndolos de un formato legible a uno ilegible mediante un algoritmo definido y una clave. Su propósito es garantizar que, incluso si se accede a los datos, se copian o se interceptan, no se puedan comprender ni utilizar sin la clave adecuada.

Los sistemas de backend envían datos a la plataforma mediante API, que suelen contener atributos como el estado de la compra, el estado de la suscripción o el nivel de fidelización. Aunque estos sistemas operan en entornos controlados, los datos viajan a través de redes. Las cargas útiles de las API en tránsito se cifran mediante HPKE (cifrado híbrido de clave pública), además de la seguridad a nivel de transporte, lo que protege la información confidencial durante su transmisión desde los sistemas del cliente a la plataforma.

La ingesta masiva mediante la carga de archivos concentra aún más el riesgo, ya que un solo archivo puede contener grandes volúmenes de datos confidenciales. Para proteger estos datos durante la transferencia, los archivos se cifran antes de la carga mediante el cifrado Pretty Good Privacy (PGP) . Esto mantiene el contenido de los archivos protegido desde el momento en que salen del entorno del cliente hasta que la plataforma CleverTap los ingiere y descifra de forma segura.

En conjunto, estos controles garantizan que los datos de los clientes entren en la plataforma de forma segura, ya sea que lleguen en tiempo real desde los dispositivos, desde los sistemas de back-end o mediante importaciones masivas.

Una vez que los datos del cliente han entrado en la plataforma, la atención se centra en limitar la exposición mientras los datos se almacenan y utilizan.

Esta etapa incluye perfiles de clientes, historiales de eventos y segmentos. Estos activos se consultan con frecuencia y se actualizan continuamente, lo que los convierte en un área clave de riesgo a largo plazo si no se protegen adecuadamente.

Los datos almacenados se protegen inicialmente a nivel de infraestructura. Los datos en reposo se cifran con AES 256. Esto reduce el impacto del acceso no autorizado a los sistemas de almacenamiento subyacentes.

La protección se intensifica para la información de identificación personal (IIP) . El cifrado en reposo a nivel de campo cifra la IIP de forma independiente, en lugar de depender únicamente del cifrado de la infraestructura. Estos valores permanecen cifrados mientras se almacenan y se descifran solo cuando los componentes autorizados de la plataforma los necesitan.

Los controles de visibilidad reducen aún más el riesgo durante el uso diario. No todos los usuarios necesitan ver los identificadores sin procesar para realizar su trabajo. El enmascaramiento de la información de identificación personal (PII) oculta los campos sensibles a los usuarios que no requieren acceso directo, lo que permite la segmentación y el análisis sin exponer datos personales.

En esta etapa, CleverTap gestiona las claves de cifrado. Los modelos de claves gestionadas por el cliente y los controles de gobernanza más estrictos se aplican cuando existen requisitos más rigurosos y se abordan posteriormente como protecciones avanzadas.

Una vez almacenados los datos, el siguiente riesgo reside en cómo se accede a ellos durante el uso diario. Esta fase se centra en controlar quién puede acceder a la plataforma CleverTap, qué permisos tienen y cómo se registran sus acciones.

Las plataformas de engagement con el cliente suelen dar soporte a numerosos usuarios con diferentes responsabilidades. Los profesionales del marketing crean segmentos y campañas. Los analistas revisan datos agregados y tendencias de rendimiento. Los administradores gestionan la configuración. En algunos casos, también se concede acceso a agencias o socios. No todos estos usuarios necesitan el mismo nivel de visibilidad o control.

La protección de acceso comienza con la identidad. El inicio de sesión único (SSO) vincula el acceso a la plataforma con el proveedor de identidad existente del cliente, lo que garantiza que la autenticación se ajuste a las políticas corporativas. La autenticación multifactor (MFA) añade un paso de verificación adicional, lo que reduce el riesgo de que las credenciales comprometidas se utilicen indebidamente.

La autorización determina qué pueden ver y hacer los usuarios tras iniciar sesión. El control de acceso basado en roles (RBAC) avanzado permite definir el acceso por rol, limitando los datos, las funciones y las acciones disponibles para cada usuario.

Los controles de sesión y las restricciones de red ofrecen medidas de seguridad adicionales. Los tiempos de espera de sesión reducen el riesgo de acceso no autorizado, especialmente en entornos compartidos o remotos. Las listas blancas de dominios y de direcciones IP restringen el origen del acceso, garantizando que solo los entornos y usuarios autorizados puedan acceder a la plataforma.

La visibilidad del acceso completa esta capa. Los registros de auditoría documentan la actividad del usuario dentro de la plataforma, proporcionando un rastro claro de quién accedió a los datos, qué acciones se realizaron y cuándo ocurrieron. Esto es fundamental para revisiones internas, investigaciones y evaluaciones de cumplimiento.

Las plataformas de engagement con el cliente activan datos más allá de sus propios límites. Una vez que los datos salen de la plataforma, los controles de seguridad de datos deben tener en cuenta las redes de terceros, las regulaciones regionales y los requisitos de gobernanza del cliente.

La activación de comunicaciones salientes suele incluir el envío a través de una plataforma de comunicaciones como servicio (CPaaS). CPaaS se refiere a la infraestructura que permite a las marcas enviar comunicaciones como SMS y correos electrónicos a través de proveedores de entrega externos. Dado que estos flujos de trabajo dependen de redes de terceros, el cifrado es esencial para evitar la exposición fuera de la plataforma.

Los datos de comunicación con los clientes que fluyen a través de la capa CPaaS de CleverTap se cifran mediante AES 256. Esto protege los identificadores de los clientes y el contenido de los mensajes a medida que se transmiten a través de los proveedores de entrega.

Algunos datos también existen temporalmente fuera de la plataforma. Los SDK de CleverTap pueden almacenar datos limitados en los dispositivos de los usuarios para respaldar los flujos de trabajo de interacción. El cifrado de los datos del SDK en reposo en el dispositivo reduce la exposición si el dispositivo de un usuario se ve comprometido o se accede a él sin autorización.

Para clientes con requisitos de gobernanza más estrictos, se aplican controles adicionales en esta etapa.

La opción "Traiga su propia clave" (BYOK) cambia la forma en que se gobiernan las claves de cifrado. Por defecto, CleverTap administra las claves de cifrado. Con BYOK, el cliente conserva el control sobre las claves de cifrado, incluyendo cómo se almacenan, rotan y revocan. Esto respalda las políticas de seguridad internas y los requisitos de auditoría donde la propiedad de la clave es obligatoria.

En algunas regiones, el cifrado por sí solo no es suficiente. Ciertas regulaciones restringen cómo se pueden almacenar o transferir los datos de PII a través de fronteras internacionales. En estos entornos, los datos de PII no están permitidos fuera de los países en absoluto.

Aquí es donde entra en juego la tokenización . La tokenización reemplaza los datos personales o regulados con tokens no sensibles antes de que los datos se envíen o almacenen en CleverTap. Los datos originales permanecen en el país del cliente y cumplen con las regulaciones locales de residencia de datos.

Los controles de seguridad son importantes, pero también deben ser demostrables. Para la mayoría de las empresas, la seguridad de los datos se valida mediante revisiones internas, evaluaciones de riesgos de proveedores y auditorías externas. Aquí es donde la documentación, la coherencia y la verificación independiente cobran importancia.

CleverTap mantiene certificaciones y cumple con normativas como ISO 27001 , AICPA SOC 2 , el Reglamento General de Protección de Datos (RGPD), la Ley de Privacidad del Consumidor de California (CCPA) y la Ley de Portabilidad y Responsabilidad del Seguro Médico (HIPAA). Estos marcos validan el diseño, la implementación y la gestión de los controles de seguridad en toda la plataforma.

Combinadas con protecciones basadas en el ciclo de vida que abarcan la ingesta, el almacenamiento, el acceso y la activación, estas certificaciones proporcionan una postura de seguridad más clara y sólida. Permiten a los equipos demostrar no solo que los datos están protegidos, sino también cómo esa protección resiste un análisis exhaustivo.

La fidelización del cliente se basa en la confianza. Los clientes comparten sus datos con la expectativa de que se gestionarán de forma responsable, se utilizarán adecuadamente y se protegerán de manera consistente. Cuando se rompe esa confianza, el impacto va más allá del cumplimiento normativo o los costes financieros. Afecta a la credibilidad de la marca y a las relaciones a largo plazo.

En definitiva, una sólida seguridad de datos permite una interacción responsable con el cliente. Permite a los equipos personalizar experiencias, automatizar procesos y escalar la comunicación sin comprometer la integridad de los datos del cliente. Cuando la seguridad se integra en el flujo de datos a través de la plataforma, la confianza deja de ser una promesa y se convierte en una característica intrínseca del sistema, sustentada por controles consistentes, una gobernanza clara y un diseño meticuloso.